¿Qué es un ataque Sybil?

Un ataque Sybil es una estrategia informática en la que un actor malicioso crea múltiples identidades falsas (nodos o cuentas) para influir o comprometer una red . El nombre proviene del libro “Sybil” (1973) de Flora Rheta Schreiber, que describe el caso de una mujer que sufre un trastorno de identidad disociativo.

En una red peer to peer, se supone que cada participante es una entidad única e independiente. El ataque Sybil desafía este principio al permitir que una sola entidad controle múltiples identidades simultáneamente.

Esto puede alterar el consenso, comprometer la seguridad de la red y reducir la confianza del usuario. Las cadenas de bloques, que operan sin una autoridad central, son particularmente vulnerables a este tipo de ataques si no cuentan con mecanismos de protección adecuados.

Cómo funciona un ataque Sybil

Un ataque Sybil se basa en la creación de una gran cantidad de identidades falsas que interactúan con la red de forma coordinada, lo que permite al atacante manipular las operaciones del sistema sin ser detectado fácilmente. El objetivo puede ser alterar el consenso, sesgar una votación o monitorear transacciones realizadas por usuarios legítimos.

Se pueden distinguir dos tipos de ataques:

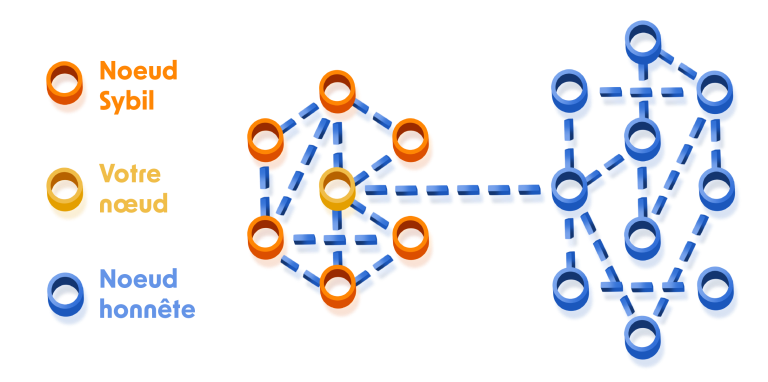

Ataque directo: los nodos Sybil se comunican directamente con nodos honestos en la red. Al multiplicar estas conexiones fraudulentas, el atacante puede influir en las decisiones colectivas, haciendo más difícil la detección del ataque. Por ejemplo, en una red blockchain de prueba de participación, una entidad maliciosa podría usar una gran cantidad de cuentas falsas para influir en el proceso de validación de bloques.

Ataque indirecto: el atacante utiliza uno o más nodos honestos como relés para transmitir sus identidades fraudulentas, enmascarando así su origen real. Este método es más difícil de detectar porque los nodos falsos no se comunican directamente con el resto de la red, sino que pasan por un intermediario legítimo. Esto permite al atacante infiltrarse gradualmente en la red creando una ilusión de autenticidad.

Un ataque Sybil se puede utilizar en varios contextos maliciosos:

-

Manipulación de los resultados de las votaciones: en un sistema de gobernanza descentralizada (DAO), un atacante puede acumular identidades falsas para influir en las decisiones, comprometiendo la integridad del proceso democrático.

-

Censura y exclusión: un actor malicioso puede evitar que ciertos participantes interactúen con la red controlando la mayoría de los puntos de acceso y filtrando las transacciones en función de sus intereses.

-

Vigilancia y seguimiento: al infiltrarse en una red anónima como Tor o una cadena de bloques centrada en la privacidad, un atacante Sybil puede rastrear las actividades de los usuarios y comprometer su anonimato.

Estos ataques plantean un desafío importante para los sistemas descentralizados que dependen de la diversidad e independencia de los participantes. Implementar mecanismos de defensa robustos es esencial para evitar que actores maliciosos tomen el control de una red peer to peer.

Los peligros de los ataques Sybil para las cadenas de bloques

Las consecuencias de un ataque Sybil a una blockchain pueden ser considerables:

Manipulación del consenso

Un atacante puede influir en el proceso de validación de transacciones inundando la red con nodos Sybil. Estos nodos falsos pueden participar en validaciones y crear bifurcaciones o reorganizar bloques, cambiando así el orden de las transacciones para servir a los intereses del atacante.

En un entorno donde el consenso es clave, dicha manipulación puede dañar seriamente la confiabilidad e integridad de la cadena de bloques.

Ataque del 51%

Al controlar la mayoría de los nodos o el poder de cómputo, un atacante no solo puede reescribir el historial de transacciones, sino también evitar que se confirmen nuevas transacciones.

Este tipo de ataque permite el doble gasto, donde el mismo activo se utiliza dos veces, provocando una importante pérdida de confianza en la blockchain. Bitcoin y Ethereum ya han implementado medidas para prevenir este tipo de ataques, pero las cadenas de bloques más pequeñas y menos seguras siguen siendo vulnerables.

Censura de transacciones

Un actor malicioso que controle una parte significativa de la red puede decidir bloquear ciertas transacciones negándose a incluirlas en bloques.

Esto puede aprovecharse para excluir a determinados usuarios o impedir que se validen transacciones específicas, comprometiendo así la neutralidad y apertura de la red.

Fuga de datos

Infiltrarse en una red a través de un ataque Sybil permite al atacante observar los flujos de datos que pasan por nodos maliciosos.

Este análisis puede ayudar a rastrear las transacciones de los usuarios, recopilar información confidencial y romper el anonimato de algunas cadenas de bloques centradas en la privacidad, como Monero o Zcash. Esto abre la puerta a riesgos de vigilancia y explotación de datos personales.

Pérdida de confianza

La presencia comprobada de nodos Sybil en una red conduce a una pérdida de confianza por parte de los usuarios. Si una red se percibe como vulnerable, los inversores y los participantes pueden alejarse de ella, lo que lleva a una caída del valor de los activos digitales y a una disminución de la actividad.

Esta pérdida de credibilidad a veces puede ser irreversible y provocar la desaparición de un proyecto blockchain.

Fraude en los sistemas de gobernanza

En los sistemas de gobernanza descentralizada (DAO), un ataque Sybil puede permitir que un atacante tome el control de las decisiones acumulando identidades ficticias para votar a su favor.

Esto puede distorsionar los resultados de las propuestas, desviar fondos de la comunidad o cambiar las reglas fundamentales de la red con fines maliciosos. Un ejemplo de este problema ya ha ocurrido con algunas DAO donde las ballenas (poseedoras de grandes cantidades de tokens) han logrado centralizar el poder de toma de decisiones, subvirtiendo así la lógica de la gobernanza descentralizada.

Ejemplos de ataques famosos de Sybil

Red Tor (2014)

En julio de 2014, un ataque Sybil tuvo como objetivo la red Tor, una herramienta ampliamente utilizada para la navegación anónima en Internet.

Los investigadores descubrieron que los atacantes habían configurado aproximadamente 115 relés maliciosos, con el objetivo de desanonimizar a los usuarios de Tor. Estos relés Sybil se configuraron para interceptar y modificar el tráfico que fluye a través de ellos, lo que permite a los atacantes identificar direcciones IP y vincular actividades específicas a usuarios específicos.

El origen exacto de este ataque aún no está claro, pero algunos expertos sospechan que las agencias gubernamentales intentaron explotar esta vulnerabilidad para monitorear a personas involucradas en actividades sensibles.

Monero (2020)

En septiembre de 2020, un investigador de ciberseguridad reveló un ataque Sybil a la red Monero, una cadena de bloques centrada en la privacidad. El atacante logró crear una gran cantidad de nodos maliciosos que monitoreaban activamente las transacciones realizadas por los usuarios.

El objetivo principal parecía ser la recopilación de metadatos para debilitar el anonimato de las transacciones de Monero . Aunque se detectó el ataque y se tomaron medidas para mitigar los riesgos, destacó posibles fallas en la estructura de Monero e impulsó a la comunidad a fortalecer los protocolos de privacidad y la resiliencia de la red.

Verge (2021)

La cadena de bloques Verge fue el objetivo de un ataque Sybil en 2021, lo que afectó gravemente su credibilidad.

El atacante aprovechó una vulnerabilidad de la red para generar una cantidad excesiva de bloques fraudulentos, alterando el consenso y provocando retrasos masivos en la validación de las transacciones . Este ataque también provocó un doble gasto, lo que se tradujo en pérdidas financieras para muchos usuarios.

Ante esta amenaza, varias plataformas de intercambio decidieron eliminar de su lista a Verge, provocando una caída significativa en el valor de su token. En respuesta, los desarrolladores de Verge tuvieron que implementar parches para evitar que este tipo de ataque se repitiera.

¿Cómo protegerse de los ataques de Sybil?

Frente a esta amenaza existen varias estrategias para protegerse de ella:

1. Mecanismos de consenso

Prueba de trabajo (PoW): el requisito de potencia informática disuade los ataques Sybil al hacerlos extremadamente costosos en términos de energía y hardware informático.

Prueba de participación (PoS): requiere apostar tokens, lo que hace que el ataque sea más riesgoso económicamente, ya que un atacante tendría que inmovilizar una cantidad significativa de fondos para obtener un poder de decisión significativo.

2. Sistemas de identificación y reputación

Verificación de identidad (KYC): algunas cadenas de bloques requieren información verificable (número de teléfono, dirección IP) para limitar la proliferación de cuentas falsas.

Sistema de reputación: valora a los usuarios de largo plazo con un historial honesto, lo que dificulta el establecimiento de un ataque Sybil a gran escala.

3. Costos asociados a la creación de identidades

Tarifas de registro o transacción: hacer que la creación de múltiples identidades sea costosa limita la proliferación de nodos falsos y evita que un ataque Sybil sea económicamente viable.

Implementación de umbrales económicos: algunos protocolos requieren una inversión mínima para interactuar con la red, lo que aumenta la barrera de entrada para un atacante.

4. Monitoreo y detección

Análisis del comportamiento de la red: los algoritmos de detección pueden identificar patrones de interacción sospechosos, lo que permite tomar medidas preventivas rápidas.

Inclusión en la lista negra de direcciones IP sospechosas: reduzca el acceso a actores identificados como maliciosos bloqueando direcciones IP sospechosas o imponiendo restricciones basadas en el historial de transacciones.

Conclusión

Los ataques de Sybil representan una seria amenaza para las cadenas de bloques y las redes descentralizadas. Aunque existen varias soluciones para mitigarlos, ninguna es infalible. El principal desafío sigue siendo hacer que estos ataques sean demasiado costosos y complejos de implementar para garantizar la seguridad e integridad de los sistemas descentralizados.

Con la evolución de las tecnologías y la mejora de los protocolos, esperemos que las soluciones del mañana hagan que los ataques Sybil sean completamente ineficaces y obsoletos. Mientras tanto, la vigilancia, la innovación y la implementación de estrategias de defensa adecuadas siguen siendo las mejores armas contra estas crecientes amenazas en el mundo de las cadenas de bloques y las redes distribuidas.